Cum diferă scurgerile de date DNS și IP? (Cum să le opriți)

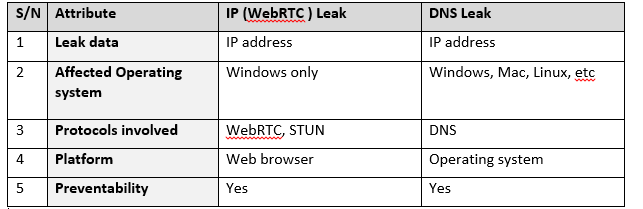

Din cauza preocupărilor privind confidențialitatea și a altor motive pertinente, unii utilizatori de Internet preferă să utilizeze un serviciu VPN pentru a ascunde adresa IP reală și pentru a cripta datele în timp ce navighează pe web. Totuși, toate aceste obiective pot să se prăbușească dacă datele dvs personale se „scurg” din cauza unui defect de securitate sau a celuilalt. Există cele două moduri importante în care VPN-ul dvs poate pierde datele dvs personale sau adresa IP: scurgere DNS și scurgere WebRTC (IP).

Ce este scurgerea DNS?

Dacă ați folosit vreodată Internetul, este posibil să fi intrat în contact și cu Domain Name System (DNS), chiar dacă în necunoștință. DNS menține o bază de date cu nume de domenii (cum ar fi vpnmentor.com) și le traduce în adresele numerice corespunzătoare (adresele IP sau IP) care sunt necesare pentru a localiza resursele pe Internet. Reprezintă echivalentul Internet al unui director de carte telefonică.

Numele de domenii sunt doar pentru consumul uman, calculatoarele înțeleg doar numerele sub formă de adrese IP (168.212.226.204), care nu pot fi ușor de reținut de oameni (de aceea este nevoie de un DNS). Ori de câte ori vizitați un site pentru a solicita o pagină web, computerul dvs contactează serverul DNS al ISP pentru a solicita adresa IP a site-ului. Când utilizați serviciul de confidențialitate, cum ar fi VPN, computerul dvs contactează de obicei serverul dvs VPN pentru serviciul DNS în locul DNS-ului ISP-ului dvs.

Cum se întâmplă?

Există o eroare de securitate care uneori permite ca solicitările DNS să fie redirecționate către serverele DNS ale ISP-ului, în ciuda faptului că utilizați un serviciu VPN pentru a încerca să le ascundeți. Acest defect este cunoscut ca o scurgere DNS. Rezultă dintr-o interogare DNS necriptată trimisă de computerul dvs în afara tunelului VPN stabilit. Acest defect provine din lipsa inerentă a conceptului de DNS universal (colectiv). Fiecare interfață de rețea poate avea propriul DNS și - în diverse situații - sistemul va trimite interogările DNS direct la ISP sau la alte servere terțe (fără a respecta setările DNS prestabilite și DNS ale serviciului dvs VPN), provocând o scurgere.

Defectele permit unui ISP sau unui interlocutor să vadă ce site-uri poate vizita un utilizator. Atunci când utilizați un VPN și descoperiți că IP-ul dvs real este scurs, înseamnă că solicitările dvs DNS sunt, de asemenea, transmise către ISP altfel decât către furnizorul VPN. Unii ISP implementează chiar și o tehnologie numită "Proxy transparent DNS", care obligă în mod eficient computerul să utilizeze serviciul DNS pentru toate căutările DNS chiar și atunci când modificați setările DNS la altceva decât al lor.

Ce este scurgerea WebRTC (IP)?

În 2015, cercetătorul de securitate, Daniel Roesler, a publicat o demonstrație cu privire la o eroare de securitate care permite unui interlocutor să profite de un program de interfață specială (API) construit în majoritatea browserelor web, denumit WebRTC (Web Real Time Communication) pentru a arăta adevărata adresă IP, chiar dacă acesta este conectat la o rețea VPN. WebRTC este, de obicei, utilizat de computerele din diferite rețele pentru comunicarea browser-to-browser, partajarea de fișiere P2P, apeluri vocale și video, printre altele.

Cum se întâmplă?

Tot ceea ce este nevoie sunt câteva linii de cod pentru a trăda WebRTC în dezvăluirea adevăratei adrese IP prin comunicarea cu un server bazat pe Internet cunoscut sub numele de STUN (Session Traversal Utilities for NAT). Serverul STUN permite calculatoarelor și dispozitivelor din rețeaua internă să afle adresele lor publice IP (Internet). VPN-urile utilizează, de asemenea, servere STUN pentru a traduce adresa dvs internă de rețea la o adresă de internet publică și invers. Pentru a realiza acest lucru, serverul STUN menține o bază de date atât pe adresa IP (Internet Protocol) bazată pe VPN, cât și pe adresa IP internă locală în timpul conectivității.

Această scurgere nu are nimic de-a face cu siguranța VPN-ului dvs, dar are tot de a face cu vulnerabilitatea din WebRTC în sine în browserul dvs. Atunci când WebRTC din browserul dvs acceptă interogări de la un server STUN, acesta trimite un răspuns înapoi la serverul STUN care arată atât adresa dvs privată (rețea internă), cât și adresa IP publică și alte date.

Rezultatul cererilor, care este în esență adresa IP reală a utilizatorului, poate fi apoi accesat printr-un mic program numit JavaScript. Singura cerință pentru ca acest lucru să funcționeze este suportul WebRTC în browser și programul JavaScript. Dacă WebRTC este activat în browserul dvs, va accepta în mod normal solicitarea STUN și va trimite un răspuns la serverul STUN.

Concluzia aici este că niciun sistem nu este perfect; din când în când sunt descoperite defectele. Prin urmare, este important să utilizați un furnizor VPN reputat care reacționează în mod proactiv la vulnerabilități atunci când acestea apar. Asigurați-vă că vă testați VPN-ul împotriva acestor scurgeri și că treceți prin pașii necesari pentru a le rezolva.

Te rugăm să ne spui cum putem să îmbunătățim acest articol. Feedback-ul tău este important!